こんにちは。JBS で Microsoft 365 や Jamf の導入を担当している鷲津です。

今回は、先日パブリックプレビューになりました macOS の Platform SSO(以降、PSSO)について紹介いたします。

本記事では、Entra ID と Intune を利用してPlatform SSOを構成していきますので、興味のある方はぜひ最後まで読んでいただけますと幸いです。

Platform SSO とは

PSSO とは、macOS に搭載されている SSO 機能です。

元々、SSO Extension 機能という、WWDC2019*1 で発表された機能があったのですが、これが拡張されてPSSOとなった事で、ローカルアカウントの資格情報を ID プロバイダ(Entra ID等)と同期させることが可能になりました。

本機能を利用することで、macOS ログイン時の認証情報を利用して、各クラウドアプリへの SSO を実現することが可能となります。

今回は、以下公開情報を参考に Intune と Entra ID を利用して、PSSO 環境を構成します。

前提条件

Platform SSO を利用するためには、事前に満たすべき前提があります。

- macOS 13 以降(mac OS 14 以降推奨)

- PSSO に対応した MDM (Intune、Jamf Pro 等)

- PSSO に対応した IDプロバイダ(Entra ID 等)

また、Intune で PSSO を構成する場合は、Intune ポータルサイトアプリのバージョンが、5.2404.0 以降である必要があります。

構成方法

早速、Intune から PSSO 設定を構成していきます。

※ 本書で紹介する構成手順は2024/8時点のものとなります。本機能はプレビュー機能であるため、今後手順が変更される可能性があります。

PSSO を構成する際は、事前に認証方法を選択する必要があります。認証方法に応じて利用できる機能に若干違いがあります。

本記事では、最も利用できる機能が多い Security Enclave*2 を利用します。

※ その他認証情報に関する詳細は、以下公開情報をご確認ください。

設定自体は、Intune ポータル(https://intune.microsoft.com/)から、構成プロファイルを一つ作成するのみとなります。

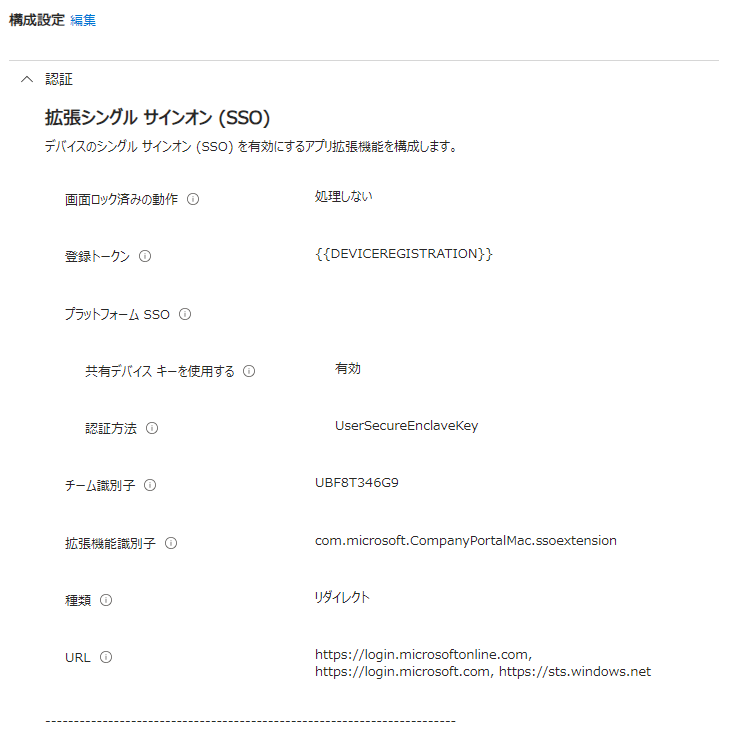

今回は以下のように設定を行いました。[認証方法]の項目を変更することで、Security Enclave 以外の認証方法で構成することが可能です。

動作確認

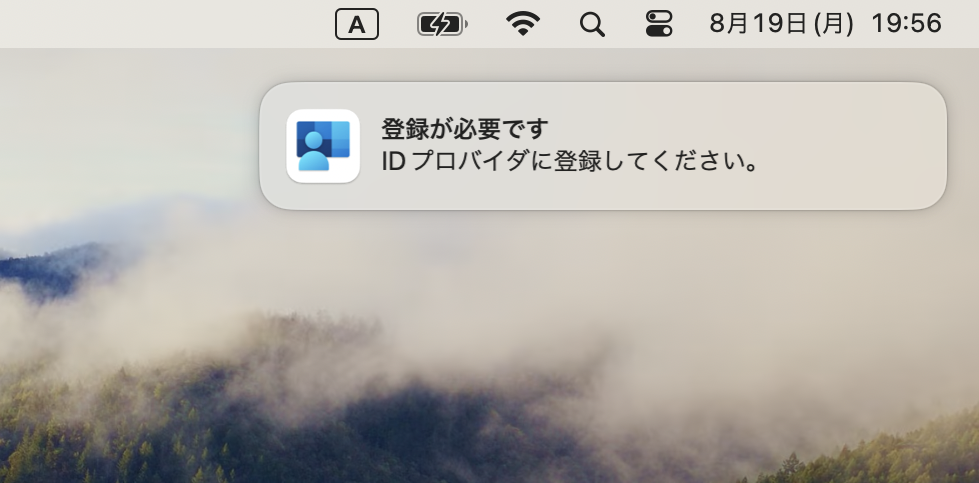

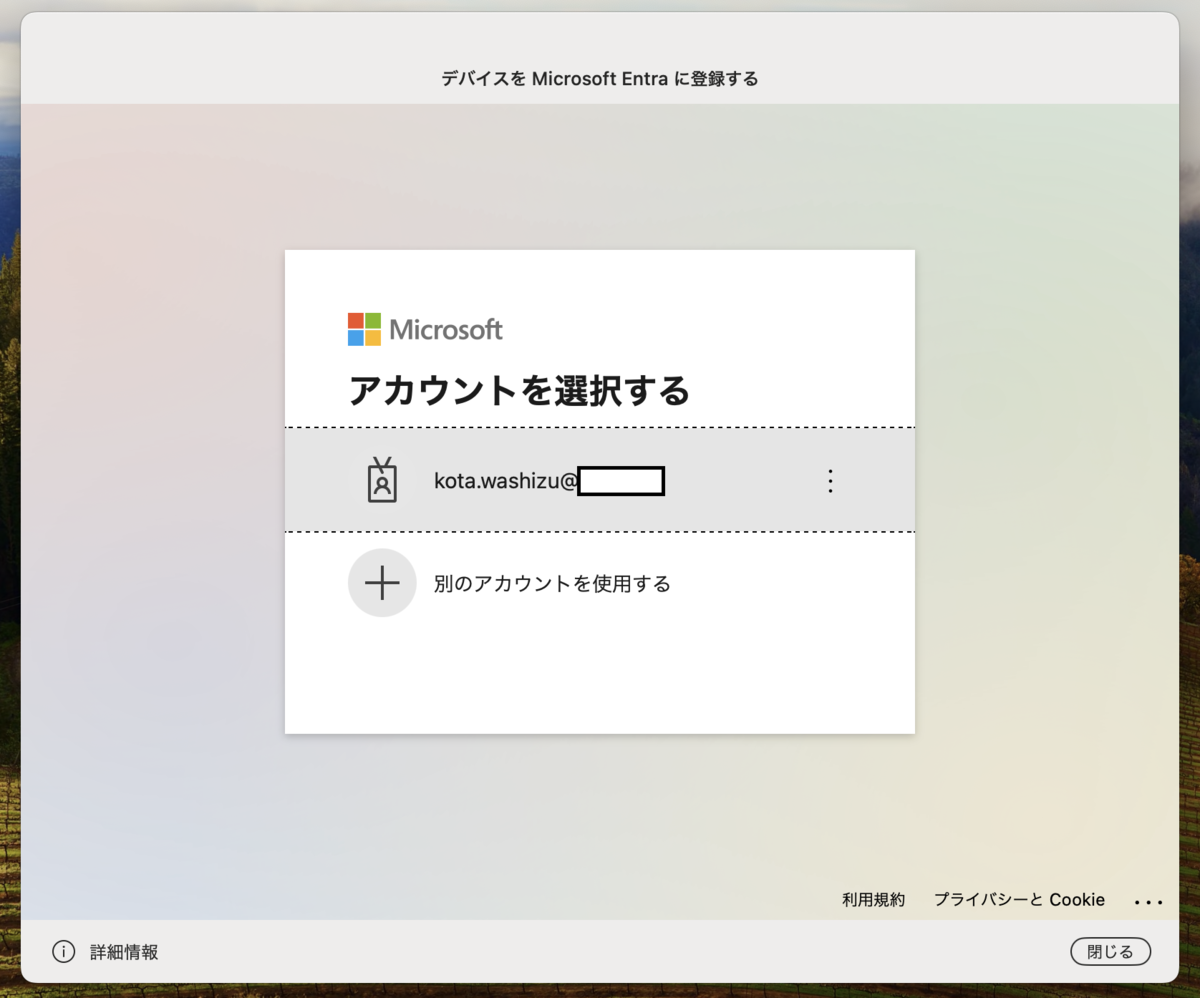

作成したポリシーを割り当てると、macOS 上で Entra ID への登録が求められます。

その後、ローカルアカウントのパスワードと、Entra ID の認証情報の入力が求められます。

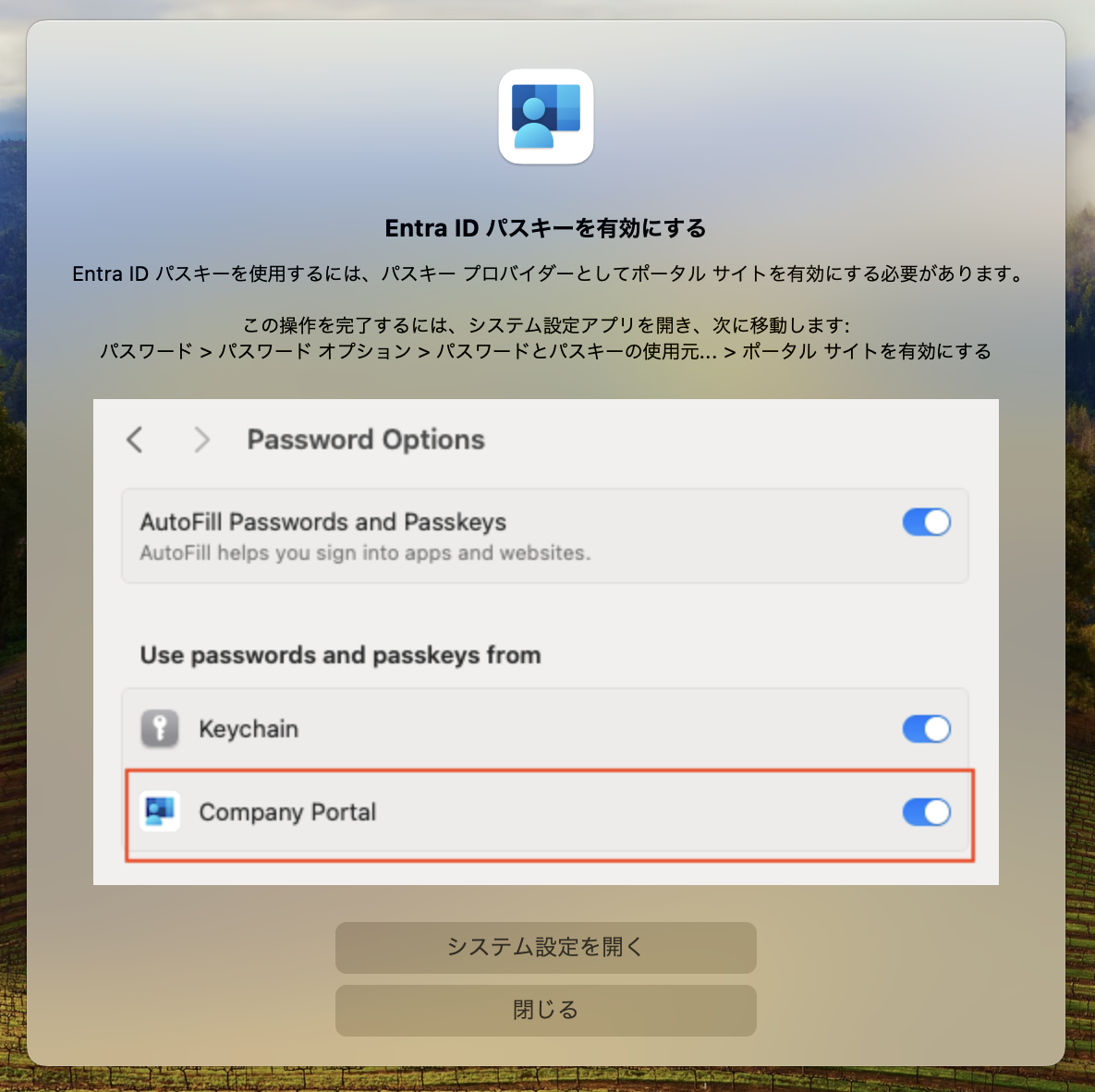

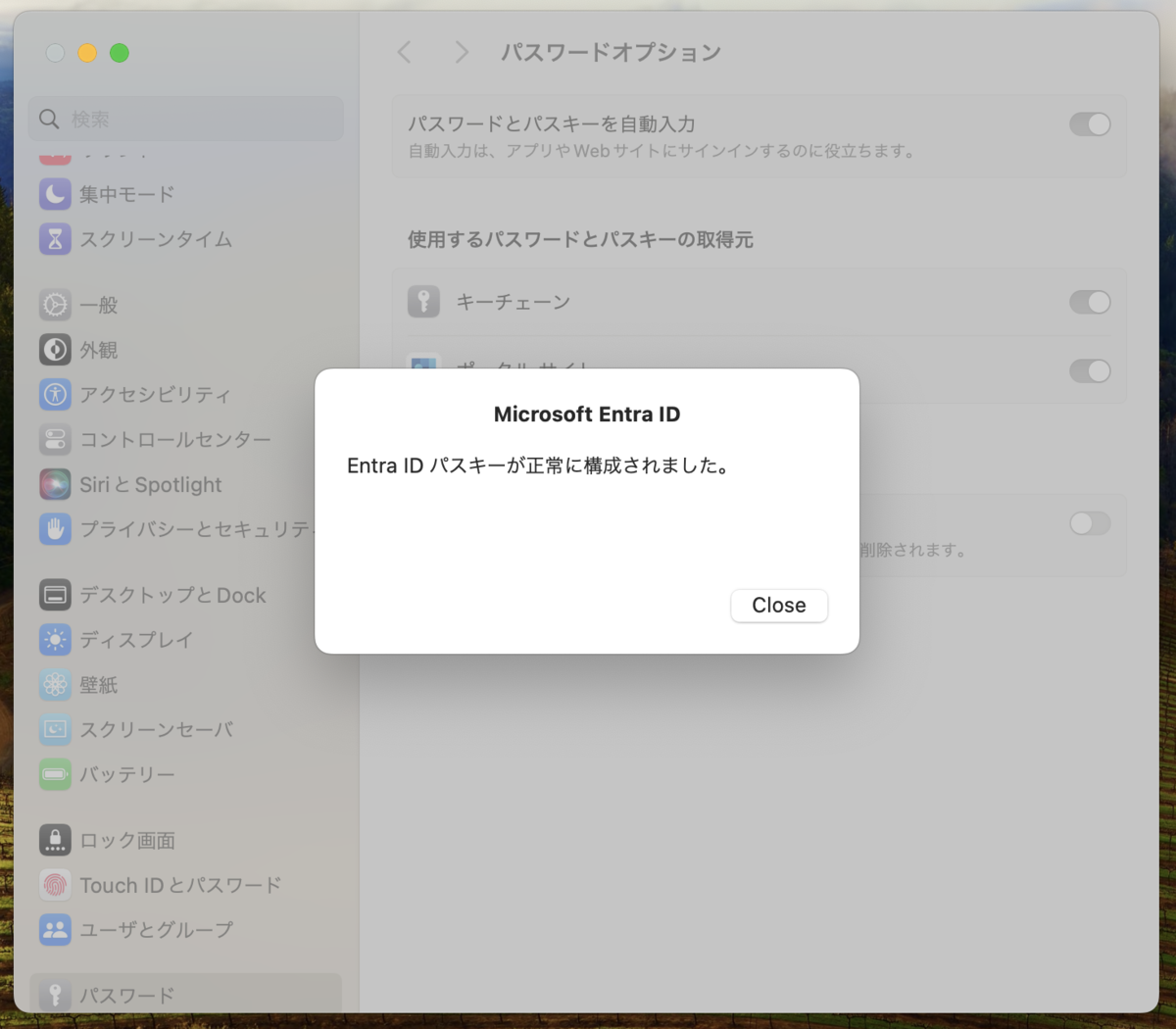

認証情報入力後、パスキーの有効化が求められます。

有効化を行うと、[構成されました]という画面が表示されます。

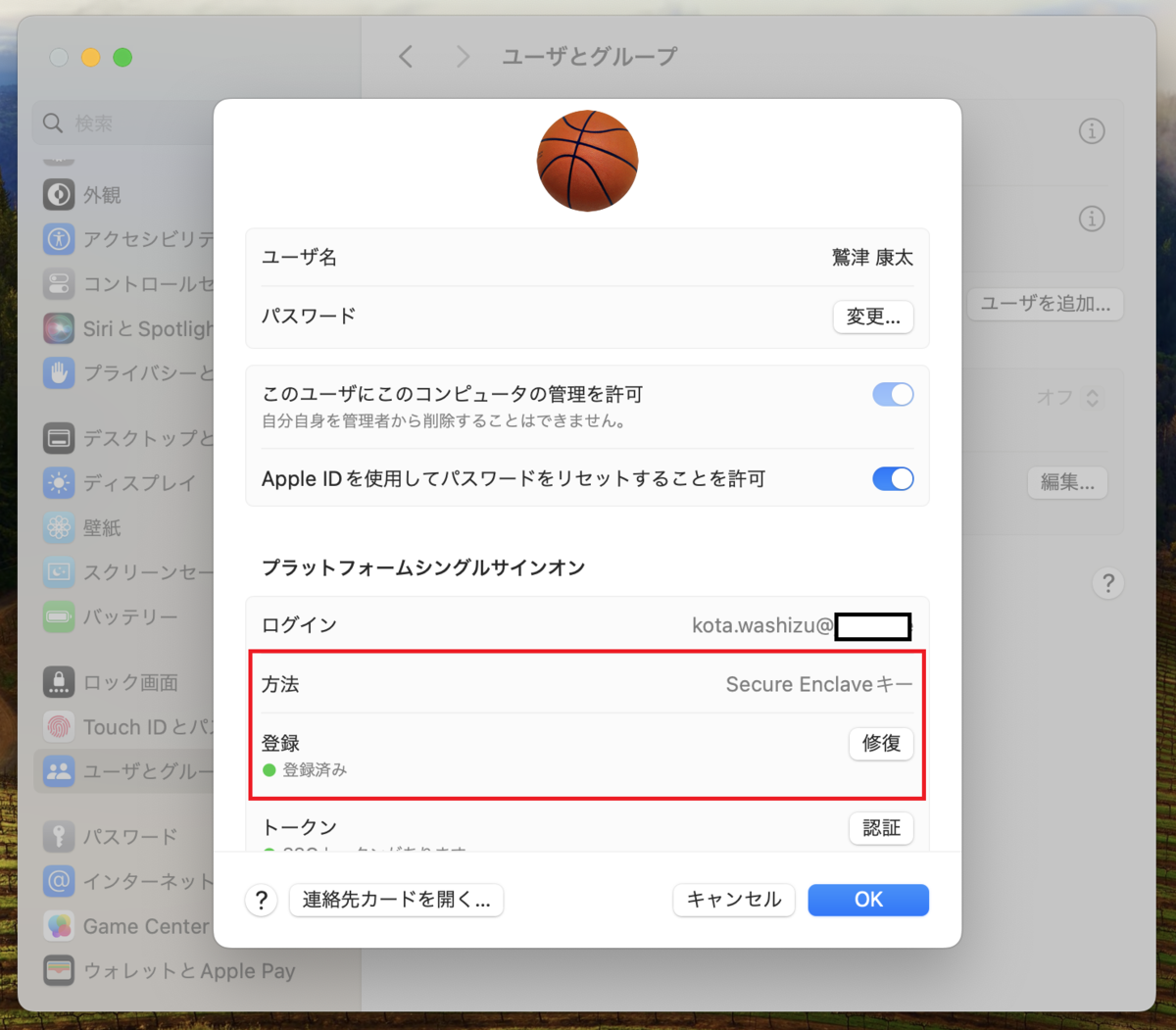

以上で登録手順は完了となります。登録後は、[システム設定]-[ユーザーとグループ]-[対象のローカルアカウント]から、登録状態を確認することができます。

※2024/8時点で既知のエラーとして、Google Chrome での SSOが正常に動作しないエラーが公開されております。回避策として、Intune ポータルサイトアプリの再インストール等がアナウンスされております。Chrome を利用されている方はご注意ください。

最後に

今回は、Intune を利用した PSSO の構成について紹介いたしました。

本機能はまだプレビュー中とはなりますが、上手く利用することで、macOS での認証をシンプルにすることが可能です。

本記事が少しでも参考になれば幸いです。

*1:Apple Worldwide Developers Conference の略称。Apple により毎年開催されている開発者向けイベント。

*2:PSSO を Security Enclave で構成する場合、端末に Security Enclave が搭載されている必要がありますのでご注意ください。