Microsoft Defender for Endpoint の Advanced Huntinng で Kusto クエリの一端に触れる機会がありました。Advanced Hunting でデバイスの情報を取得する方法及び概要について投稿します。

Microsoft Defender for Endpoint とは

Microsoft Defender for Endpoint は、Microsoft 社が提供するEDR製品です。

デバイス内のプロセス挙動やネットワーク通信、ファイル操作、レジストリ操作、メモリ操作、スクリプト実行などを詳細に監視し、アラート発報などインシデントレスポンスに必要な機能が含まれています。

Advanced Hunting(高度な探索) とは

Advanced Hunting とは、Microsoft Defender にて取得したデバイスのイベントをクエリを用いて条件にあう情報を取得/検索することができる機能です。

また、Advanced Hunting にて取得した情報をトリガーとして自動でアクションを構成するカスタム検出ルールを構成することが可能です。

Advanced Huntinng で取得できる情報

Advanced Hunting では、Microsoft Defender で取得したデバイスの情報をクエリを用いて検索することが可能です。Microsoft Defender で取得できる情報は下記 Microsoft 公開情報を参照ください。

また、Advanced Hunting のエディター上でも利用可能なスキーマ情報を参照しながらクエリを構成することが可能です。

Microsoft Defender では、ログの保管期間が最大180日間となっておりますが、Advanced Hunting で参照することが可能な検索範囲は、30日となりますのでご注意ください。

Microsft Sentinel では、180 日以上ログを蓄積し、分析も可能となります。30日間以上のログを分析する要件がある場合は、Microsoft Sentinel と Microsoft Defender の連携を検討ください。

Kusto クエリとは

Kusto クエリとは、読み取り専用の言語で取得したデータを処理して結果を返すために用いる簡潔なクエリ言語です。詳しく知りたい方は下記を参照ください。

Advanced huntiinng では Microsoft Defender で収集した情報を Kusto クエリを用いて検索することで条件にあう情報を引き出します。

お試し検索

今回は、下記の情報を取得するために Advanced Huntinng で検索していきます。

取得したい情報

- 操作

- ファイルの作成

- 期間

- 24時間以内

- 表示レコード数

- 10件

- レコード上に表示させる値を指定

- DeviceId,DeviceName,Timestamp,FolderPath,FileName,ActionType

実行するクエリ

DeviceFileEvents| where ActionType == "FileCreated"| where Timestamp < ago(24h)| limit 10| project DeviceId,DeviceName,Timestamp,FolderPath,FileName,ActionType

【説明】

- データテーブル

- DeviceFileEvent:端末のファイル操作に関するデータテーブル

- クエリ

- where:列を指定した値でフィルタリング

- Limit:行数を指定

- Project:出力される情報を指定

手順

1.Defender 管理ポータルに管理者アカウントでアクセスします。

2.[追及] > [高度な探索]に遷移します。

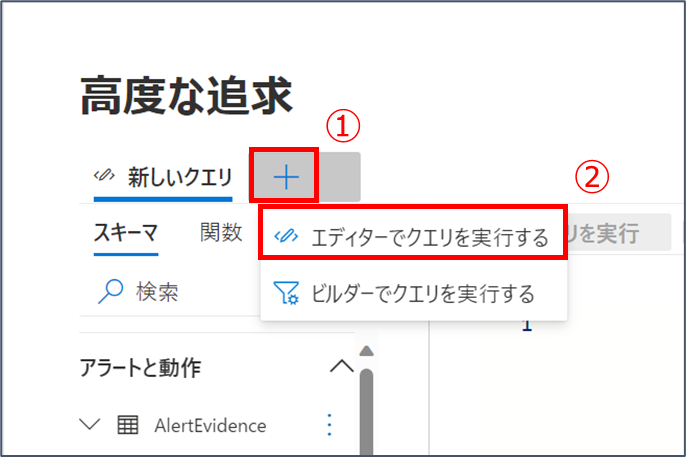

3.[+]をクリックし、[エディターでクエリを実行する]を選択します。

4.エディターに検索クエリを入力し、[▷クエリを実行]を選択します。

5.[結果]にお目当ての情報が表示されたら完了です。

まとめ

データベースの操作に難しい印象を持っていましたが、Advanced Hunting では直観的に情報を取得できると感じました。

是非、ご利用いただき、その有効性をご確認ください。