前回はセンサーインストール型を利用する場合のMicrosoft Defender for Identity(以下MDI)の前提条件について説明しました。

今回は、前提条件に含まれるディレクトリサービスアカウントについて種類とそれぞれの特徴、作成方法を説明します。

ディレクトリサービスアカウントとは

MDIがドメインコントローラーに接続するために、ディレクトリサービスアカウント(以下DSA)と呼ばれるサービスアカウントを、監視対象であるオンプレミスの Active Directory Domain Service(以下AD)上に作成する必要があります。

DSAの種類

DSAには以下2つの種類があります。

- gMSA

- グループ管理サービスアカウント。

- パスワードに関して、ドメインサービスにおけるキー配布サービス(KDS)で定期的な変更の元で管理され、管理者がパスワードの存在を意識する必要がない。

- 通常のユーザーアカウント

- 通常のドメインユーザーアカウント。

- パスワードの作成と管理が必要になる。

以下に5つの観点による比較表を記載します。

| 比較項目 | gMSA | 通常のユーザーアカウント |

| 機能面 | 機能制約なし | 機能制約なし |

| 運用負荷 | パスワード管理が不要 | ・パスワード管理が必要 ・パスワード変更の度にMDI管理ポータル上での設定変更が必要 |

| 対話型ログオン可否 | 不可 | 可能 |

| アカウント侵害リスク | 通常のユーザーアカウントと比べて、サービスアカウントのためIDとパスワードを実際のユーザーが利用できないため、アカウントが乗っ取られ、セキュリティインシデントが発生するリスクは低い。 | gMSAと比べて、IDとパスワードを実際のユーザーが利用できるため、アカウントが乗っ取られ、セキュリティインシデントが発生するリスクが高い。 |

| その他懸念/ リスク |

特になし | パスワード期限が切れてしまった際にサービスが停止する可能性がある |

2つとも機能制約はないものの、gMSAの方がセキュリティリスクが低く見受けられます。

※gMSAはMicrosoftの推奨

以下よりgMSAの作成方法について記載します。

gMSA作成方法

KDSルートキーを確認する

gMSA のパスワードを作成するには KDSルートキーが必要です。

KDSルートキーとは、gMSAのパスワードをキー配布サービス(KDS)が管理するためのルートキーです。

KDSルートキーはフォレスト内に1つ作成されていれば問題ありません。また、AD更改等でKDSルートキーを作成したドメインコントローラーを降格しても、KDSルートキーは削除されず継続利用可能です。

まずは KDS ルートキーが存在するかを確認します。

【KDSルートキー有無確認手順】

- ドメインコントローラーにアクセスします。

- [Active Directoryサイトとサービス]を開きます。

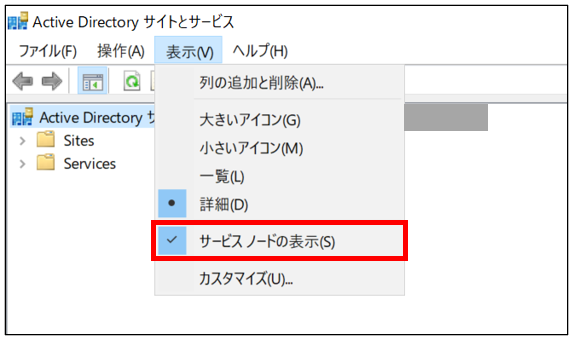

- ツールバーで[表示(V)]を選択し、[サービスノードの表示(S)]にチェックを入れます。

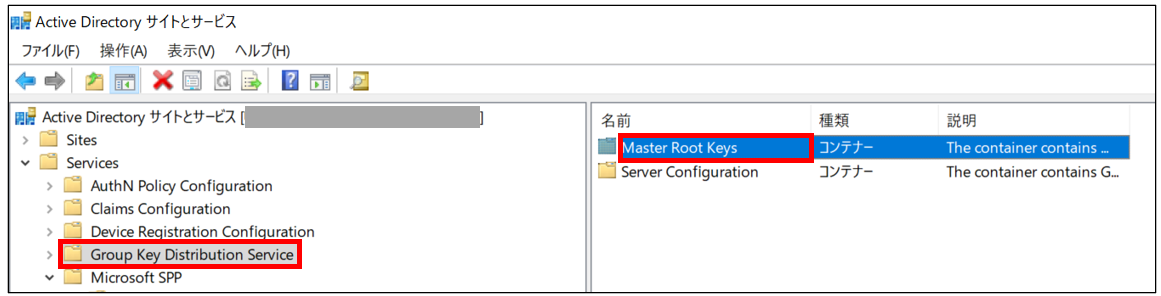

- [Services] を展開し、[Group Key Distribution Service]>[Master Root Keys] の順に選択します。

- 空白の場合、KDSルートキーを新たに作成する必要があります。

KDSルートキーを作成する

- ドメイン管理者権限のアカウントでドメインコントローラーにアクセスします

- 管理者権限でPowerShellを開き、以下コマンドを実行します。

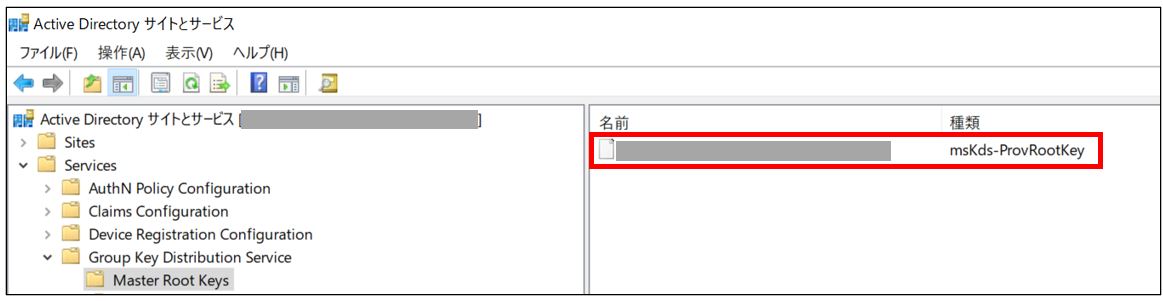

add-kdsrootkey -effectivetime ((get-date).addhours(-10)) - 実行結果として[Guid]が表示され、[Active Directoryサイトとサービス]の[Master Root Keys]に作成したKDSルートキーが表示されていれば完了です。

gMSAを作成する

- ドメイン管理者権限のアカウントでドメインコントローラーにアクセスします。

- 管理者権限でPowerShellを開き、以下コマンドを実行します。

Import-Module -Name ActiveDirectory - 以下コマンドを実行します。

New-ADServiceAccount -Name [gMSA名] -DNSHostName [gMSA名.ドメイン名] -PrincipalsAllowedToRetrieveManagedPassword "Domain Controllers" -

手順3が成功したら、以下コマンドを実行して作成したgMSAの情報が表示されたら完了です。

Get-ADServiceAccount [gMSA名] -Properties *

おわりに

今回はMDI利用時に必要となる、DSAの説明とgMSAの作成方法について説明しました。

次回は、gMSAに必要な権限とそれぞれの設定方法を説明予定です。