本記事では、Azure上の既存の仮想マシン*1に対する、 ADEによる具体的な暗号化の手順を説明していきます。

※ 2025/2/10 修正:初出時に「事前準備」にてディスク暗号化セットを構成する記載となっていましたが、ホスト暗号化における要件でありADE の構成には不要であることを確認しましたので、修正しました。

ここでは、Windows 向けの ADEについて記載します。Linux については触れません。

ADEによる暗号化とは

ADE とは、Azure Disk Encryption の略であり、Azure 仮想マシン上のディスク単位で暗号化する仕組みです。

どのレイヤーで暗号化が実装されるのか(マネージド ディスク ストレージレベルや、ホストレベル、仮想マシンレベル)や、暗号化の仕組みによっていくつかの選択肢がありますが、ADE は Azure 仮想マシンレベルでの暗号化ということになります。

複数ある暗号化の手法と、実際にどう採用していくかについては、要件や環境によって多層的に検討する必要があります。

※ その比較についてここでは触れません。下記技術情報にて比較されていますので、ご参照ください。

learn.microsoft.com

ADE暗号化の要件

要件となる前提条件については、下記技術情報をご参照ください。

learn.microsoft.com

事前準備

キー コンテナーの作成

Azure Portal から [キー コンテナー] を開き、[作成] をクリックします。

サブスクリプションや Key Vault 名を設定し、[次へ] をクリックします。

[消去保護を有効にする] にチェックを入れて [次へ] をクリックします。

[Azure ロールベースのアクセス制御 (推奨)] にチェックが入っていることを確認し、[Azure Disk Encryption (ボリューム暗号化用)] にチェックを入れて [次へ] をクリックします。

ネットワーク構成によってプライベート エンドポイントまたはサービスエンドポイントを構成し、暗号化する仮想マシンを配置するアクセス元ネットワークと、自身が管理操作を実施するアクセス元ネットワークを定義して [次へ] をクリックします。

必要に応じてタグを設定し、[次へ] をクリックします。

設定を確認し、[作成] をクリックします。

キー コンテナーが正常に作成されたことを確認します。

ADE暗号化設定

ADEによる暗号化を設定する仮想マシンを起動しておき、暗号化を設定する対象の仮想マシンから [設定] - [ディスク] を開き、[追加設定] をクリックします。

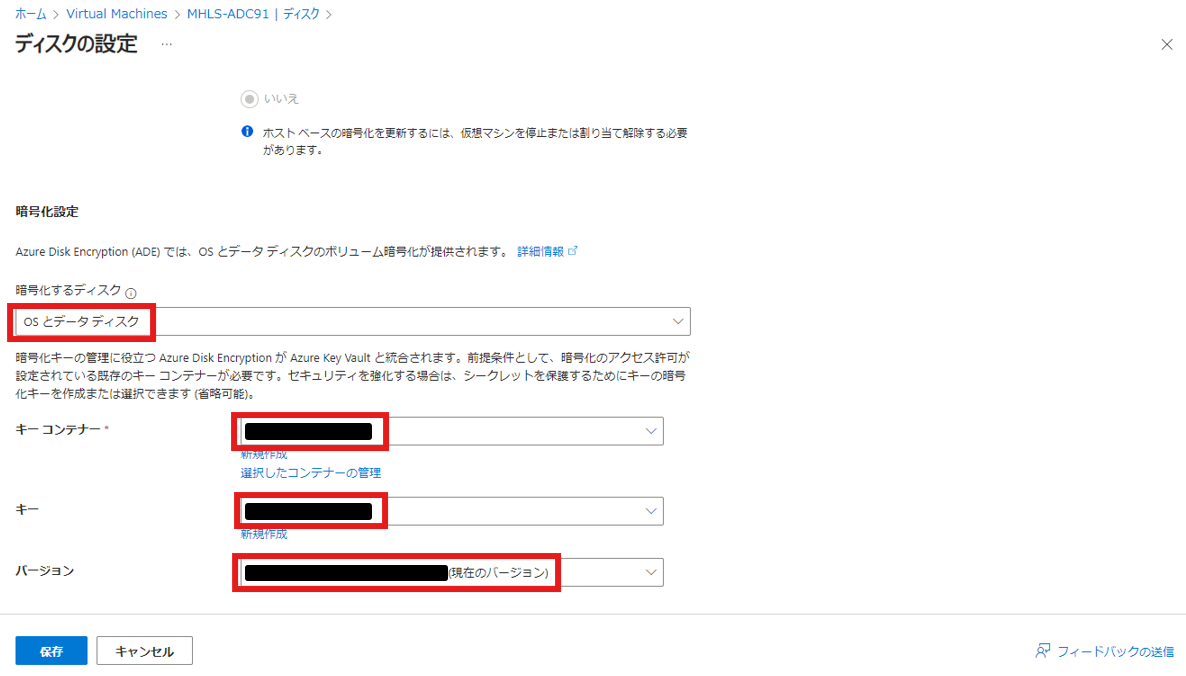

[暗号化するディスク] から暗号化対象とするディスクを選択し、キー コンテナー上に作成済みのキーを [キー コンテナー] と [キー]、[バージョン] をドロップダウンリストから選択して指定し、[保存] をクリックします。

仮想マシンの [設定] - [ディスク] を開き、ADE で暗号化されていることを確認します。

既存仮想マシン の ADE暗号化についてのまとめ

本記事では、既に作成済みであったり稼働中であったりする仮想マシンなど、既存ディスクに対する ADE暗号化の手順をご案内しました。

既存仮想マシン に対して暗号化設定を行うことに対して、特に本番環境などでは躊躇われることも多いと思いますが、そういった懸念のない検証環境などでは今回の手順で設定いただくと良いかと思います。本番環境においては可能な限り仮想マシン新規構築時に構成するのが望ましいでしょう。

運用中の本番環境への適用については以下の技術情報に記載がありますが、不具合が発生した場合に備えて事前にスナップショットやバックアップを取得しておくことと、対応していないシナリオ、機能、テクノロジが明示されています。

learn.microsoft.com

また、ADE などの暗号化を採用するか否かは、どこにデータが格納されていてどのようなインシデントを想定しているのか、そのデータのセキュリティをどのような方式で担保すべきなのか、といった要素から包括的に検討すべきものです。本記事上の各設定は ADE 構成時の基本的な手順としての一例ですが、本内容に縛られることなく自身の要件に沿った形で検討されるとよいでしょう。

新規仮想マシン作成時に最初から暗号化する手順については次回にご案内予定です。

*1:実際には既存のマネージド ディスクにあたる

*2:キー コンテナー管理者ロールが付与されていないと [キー] 画面で警告メッセージが表示されます。

*3:Windows Server 2022 と Windows 11 では、現在 RSA 2048 ビット暗号化キーが利用できません。3072 ビット キーか、4096 ビット キーを使用します。

S.Tomishima(日本ビジネスシステムズ株式会社)

モダンワークプレース3部に所属。AD DS や Windows 系を中心としたインフラを主に担当しており、Administrator Expert および Azure Solutions Architect Expert を所持。趣味はドライブやウィンドウショッピングなど。

担当記事一覧