Global Protectの構成については、色々な要件に対応する設定項目があります。

その中でも"Global Protect接続をした状態でVPNトンネルを利用したくない・一般のWebサイトなどにも同時にアクセスしたい"といった要件に対応するための設定方法を解説します。

設計背景

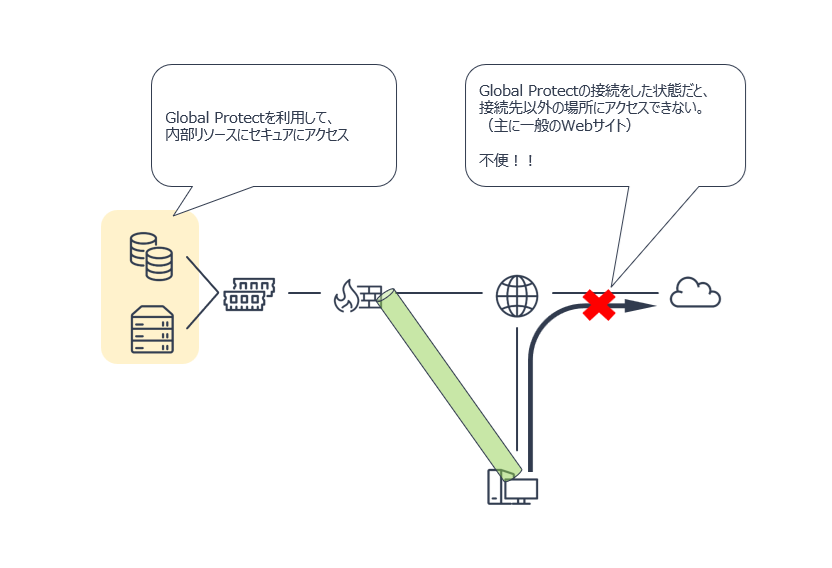

こういった要件が出る背景としては、下図のような状況があります。

Global Protect接続を一旦切断すればアクセスできるようになりますが、手間でもありますし、GlobalProtect接続をした状態で固定したい端末というのもあると思います。

また、内部リソースの構成によっては一旦内部に入った後に一般のWebサイトへ向かって出ていける経路を作ることもできますが、その場合はWAN回線の帯域が輻輳しやすいという問題が出てきます。

Paloaltoでは、これを実現させるための設定項目としてSplit Tunnel, Network Servicesといった設定項目が用意されており、同様の動作をするものがSDWANではローカルブレイクアウトといった機能名称で扱われていたりもします。

設定の構成

Global Protect内におけるSplit Tunnel、Network Servicesの設定場所は以下になります。

- Network

- Global Protect

- Gateway

- Agent

- Client Setting

- Split Tunnel

- Network Services

- Client Setting

- Agent

- Gateway

- Global Protect

Split Tunnel

Split Tunnel項目内の設定項目は以下になります。

- Split Tunnel

- Access Route

- Include : Global Protectの利用対象IPアドレス帯を設定します

- Exclude : Global Protectの利用対象外IPアドレス帯を設定します

- Domain and Application

- Include Domain : Global Protectの利用対象ドメイン名を設定します

- Exclude Domain : Global Protectの利用対象外IPドメイン名を設定します

- Include Client Application Process Name : Global Protectの利用対象アプリケーションを設定します

- Exclude Client Application Process Name : Global Protectの利用対象外アプリケーションを設定します

- Access Route

Network Sevices

Network Services項目内の設定項目は以下になります。

- Split Tunnel

- DNS Server : Global Protectを利用する(上記Split Tunnelで設定した条件を満たすもの)通信の場合に、使用するDNSサーバ

- DNS suffix : DNSサフィックス

また、上記のDNS Serverの設定をする場合は以下の設定場所の設定をすることも必要になります。

- Network

- Global Protect

- Portal

- Agent

- Application

- App configurations

- Split Tunnel Option

- App configurations

- Application

- Agent

- Portal

- Global Protect

Split Tunnel Option項目の設定値を以下で設定します。

- Split Tunnel Option : Both Network Traffic and DNS

こちらの設定は、設定しない状態でもSplit TunnelによってVPNトンネルを利用したくないアクセス先に同時にアクセスすることは可能です。

ただ、内部リソースのDNSサーバは多くの場合は内部ドメインの情報しか持っておらず、google.comやhatena.ne.jpなどの情報は持っていないと思われます。

そのため、実際の構築時には多くの場合でこのDNSサーバ関連の設定もセットで導入することになると思われます。

この機能を試してみたい場合

Global Protect構成自体もそうですが、このSplit Tunnelの機能など検証環境で試しに構築してみたい、ということは良くあることだと思います。

その際の注意点として、このSplit Tunnelの機能は対応したライセンスが入っていない場合、設定項目は見えるものの編集不可だったり、設定項目自体が見えなくなっていたりします。

このことはPaloalto PA-Seriesに限ったことではなく、他の機器でも良くあることです。「試してみたい機能は機器さえ準備すれば良く、ライセンス導入などの対応不要で可能なのか?」という点は、検証や自己学習をする前に考慮しないといけない点ですね。

廣瀬 翔也(日本ビジネスシステムズ株式会社)

クラウドソリューション事業本部 セキュリティ&ネットワークインテグレーション2部 所属 主な業務経験範囲はネットワーク分野。 備忘録も兼ねて”ユーザ要望を実現するためのコンフィグ設計例”を掲載していく予定です。

担当記事一覧