Azure では現在、Microsoft Monitoring Agent(MMA)と Azure Monitor Agent(AMA)2つのログ取得エージェントがサポートされています。

しかし、MMA は現在廃止予定であり、2024年8月31日にてサポートが終了となります。今後 Syslog、CEF のログは AMA を利用した取得になります。

今回は AMA を利用した Syslogのログ取得の手順をご紹介します。

AMA による Syslog の取得

AMA を利用したログ取得の際は、DCR(データ収集ルール)を作成します。

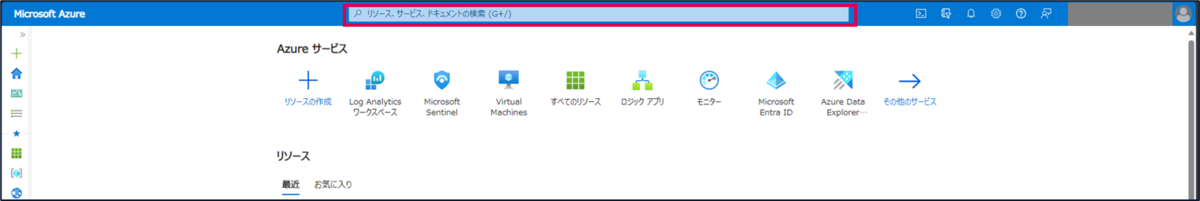

- Azure portal より「モニター」を検索し、選択します。

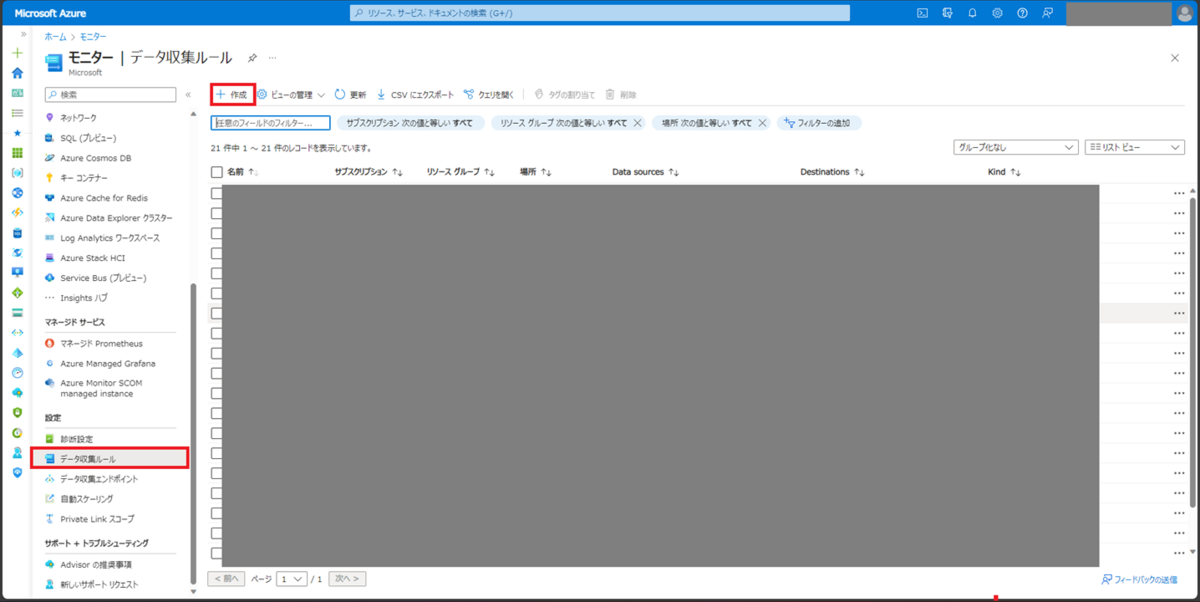

- 「データ収集ルール」から「作成」を選択します。

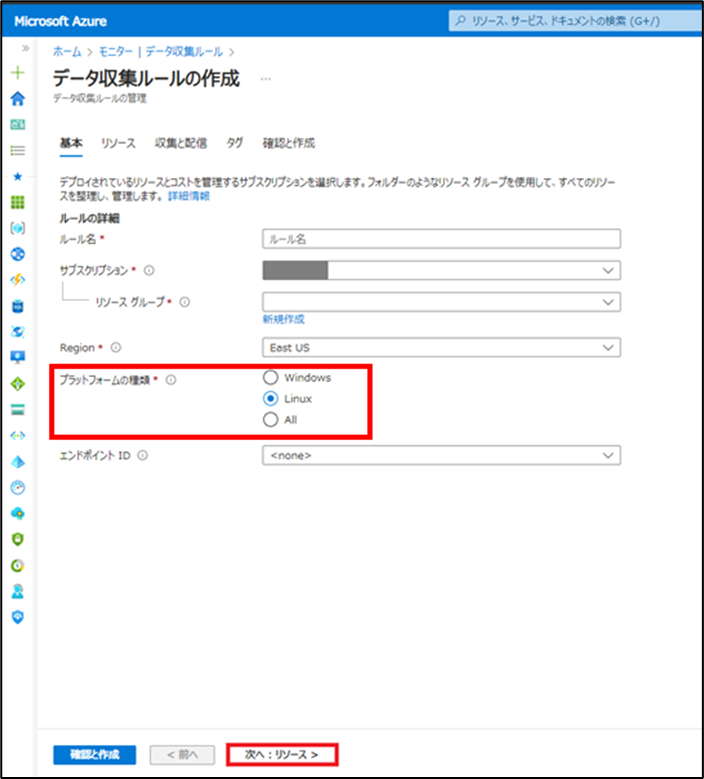

- 「基本タブ」にて、各項目を入力し「次へ」を選択します。

※プラットフォームの種類は「Linux」を選択してください。

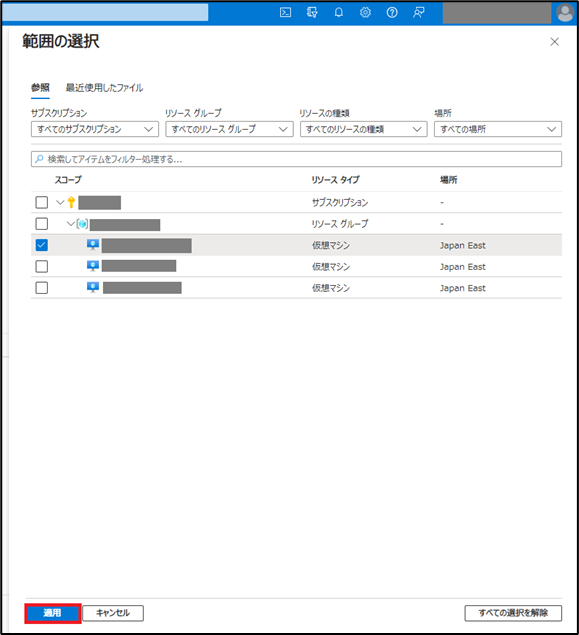

- 「リソース」タブにて、「リソースの追加」を選択します。

- 収集する対象のリソースを選択し、「適用」を選択します。

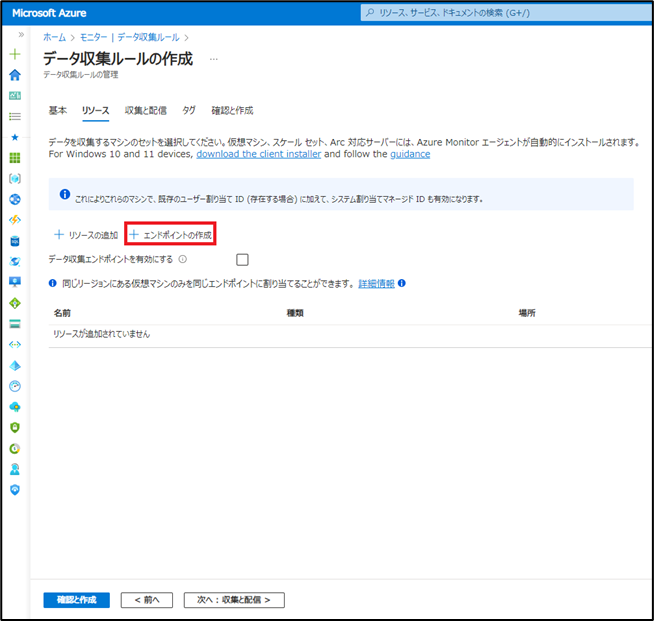

- 「リソース」タブにて、「エンドポイントの作成」を選択します。

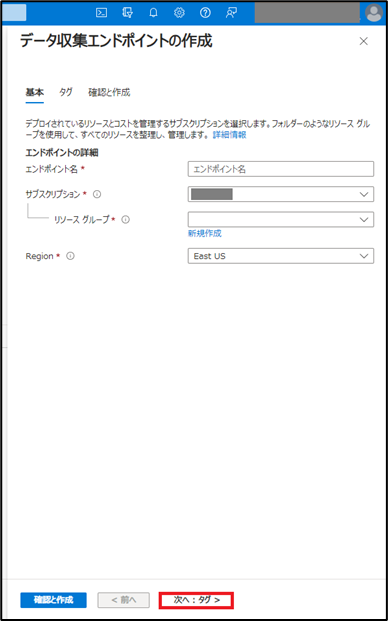

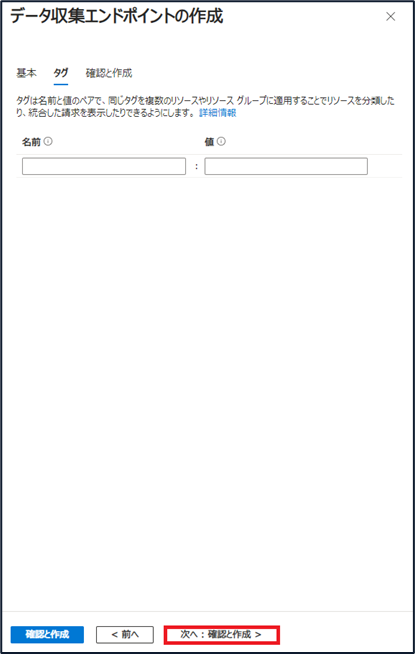

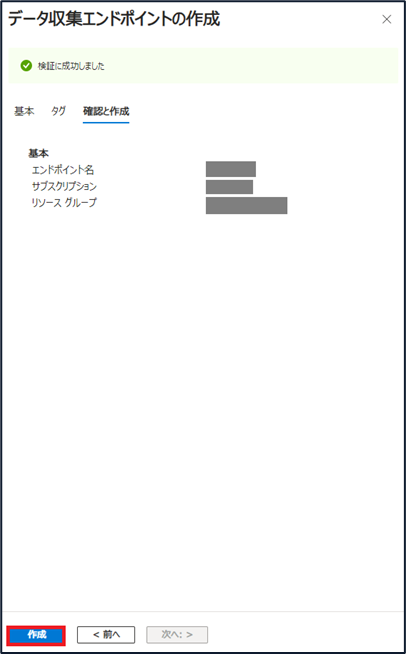

- 「基本」~「タグ」の各項目を入力し「作成」を選択します。

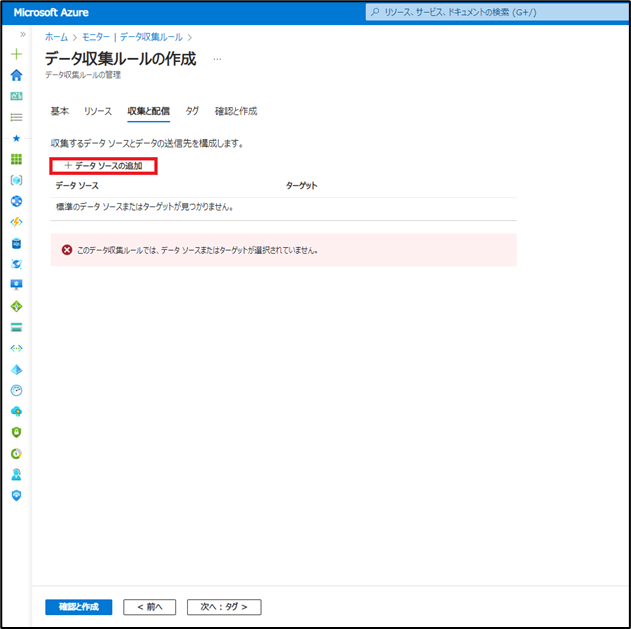

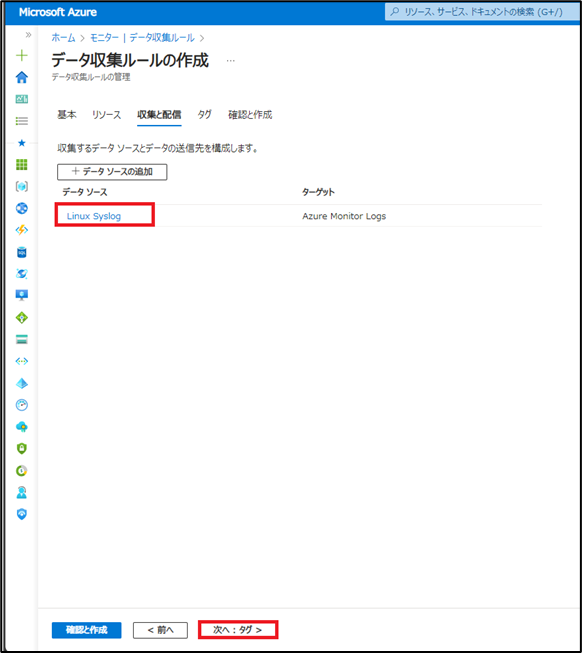

- 「収集と配信」タブにて、「+データソースの追加」を選択します。

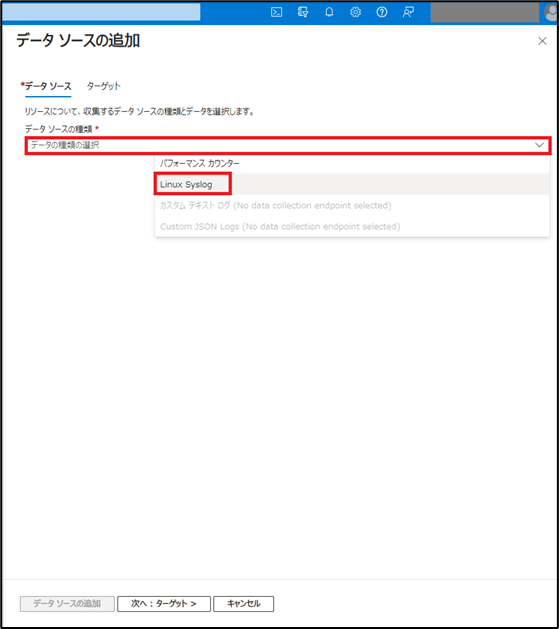

- 「データソースの種類」を選択し、「Linux Syslog」を選択します。

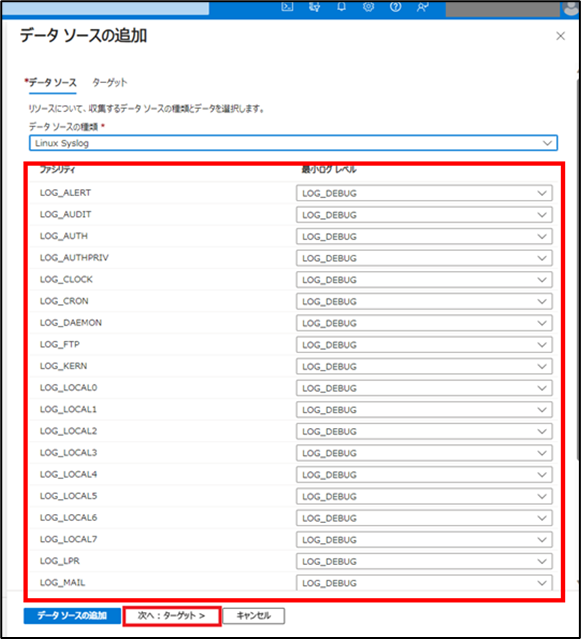

- 取得対象のファシリティの「最小ログレベル」を選択します。

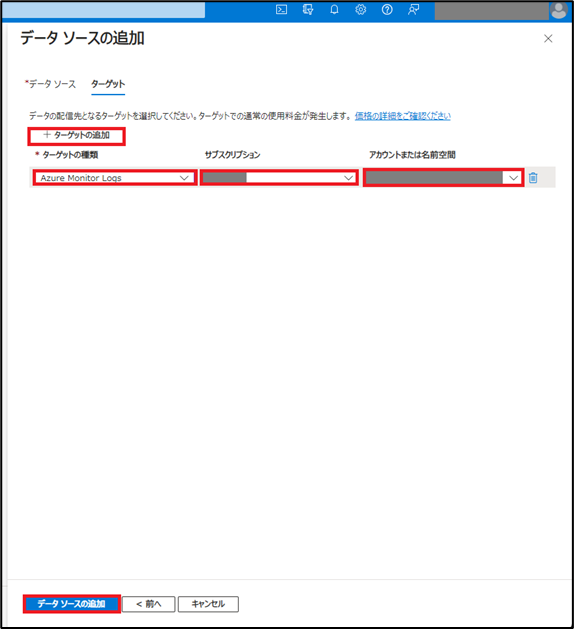

- 「ターゲット」タブにて、「+ターゲットの追加」を選択し、「ターゲットの種類」~「アカウントまたは名前空間」にて格納先の LogAnalytics ワークスペースの値を選択します。

- 「収集と配信」にて、作成したデータソースが追加されていることを確認し「次へ」を選択します。

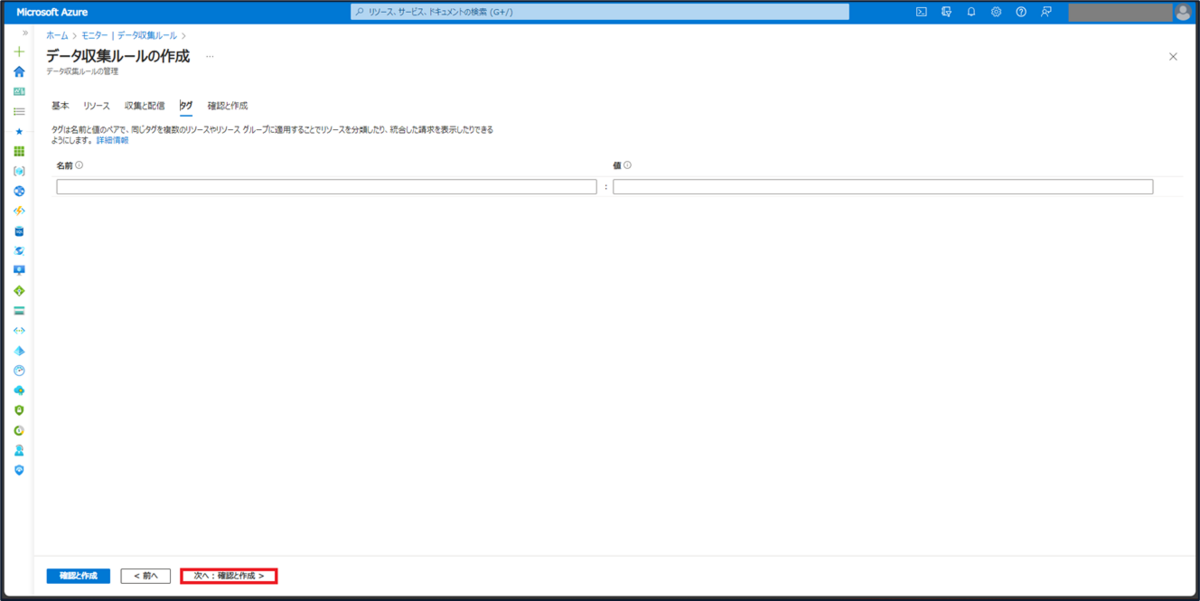

- 「タグ」タブにて、任意の値を入力し「次へ」を選択します。

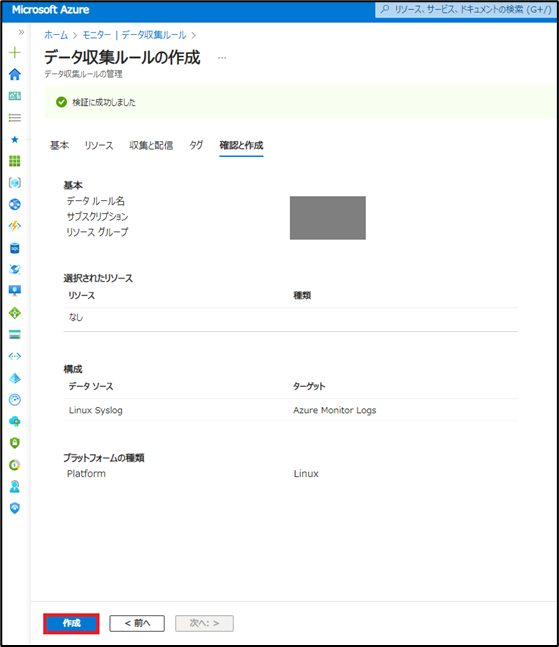

- 「確認と作成」タブにて設定値が問題ないことを確認し「作成」を選択します。

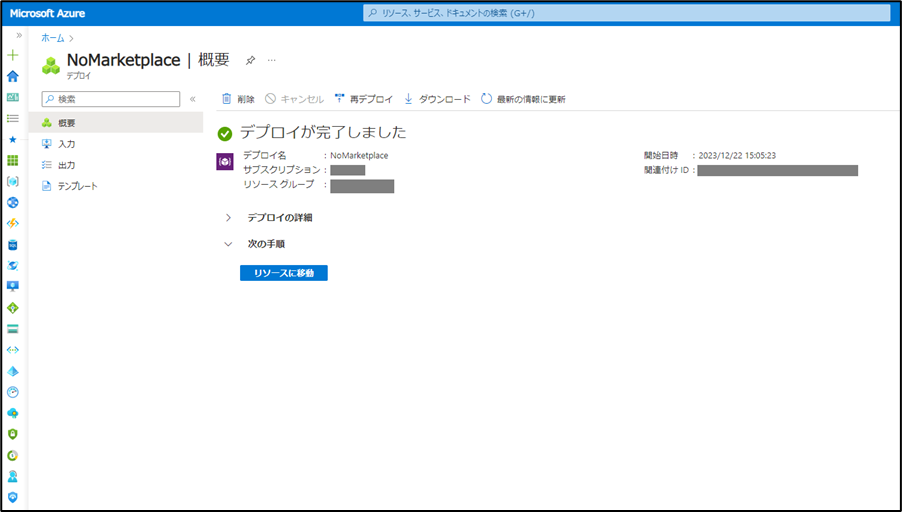

- デプロイが完了したことを確認します。

※デプロイが完了した段階で、対象のサーバーに AMA が自動的にインストールされます。

ログの確認

実際に取得したログを確認します。

- Azure Portal にて、「LogAnalytics ワークスペース」を検索し、選択します。

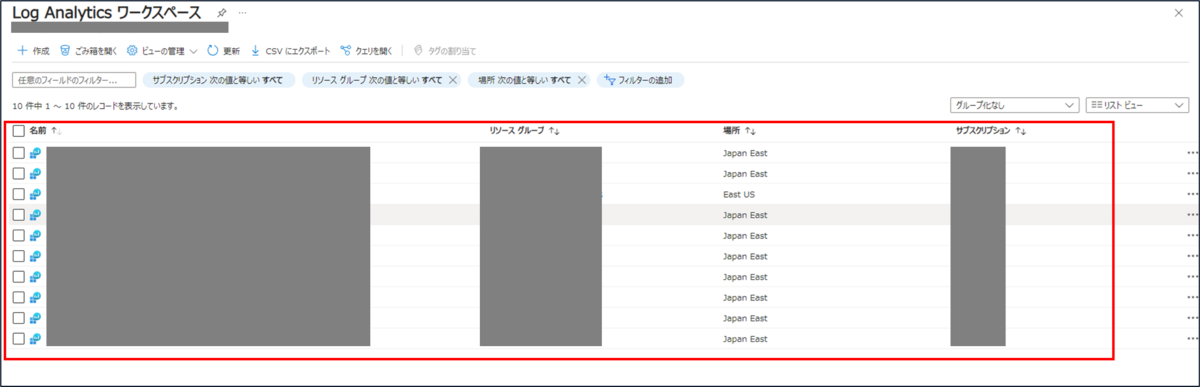

- Syslog を格納した LogAnalytics ワークスペースを選択します。

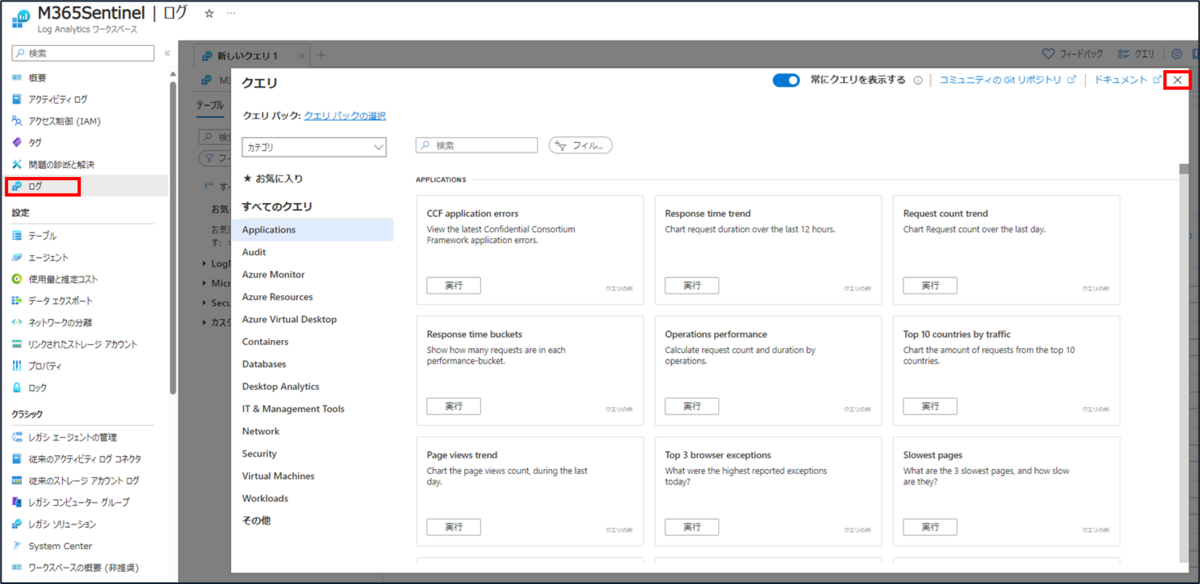

- 「ログ」を選択し、ポップアップを閉じます。

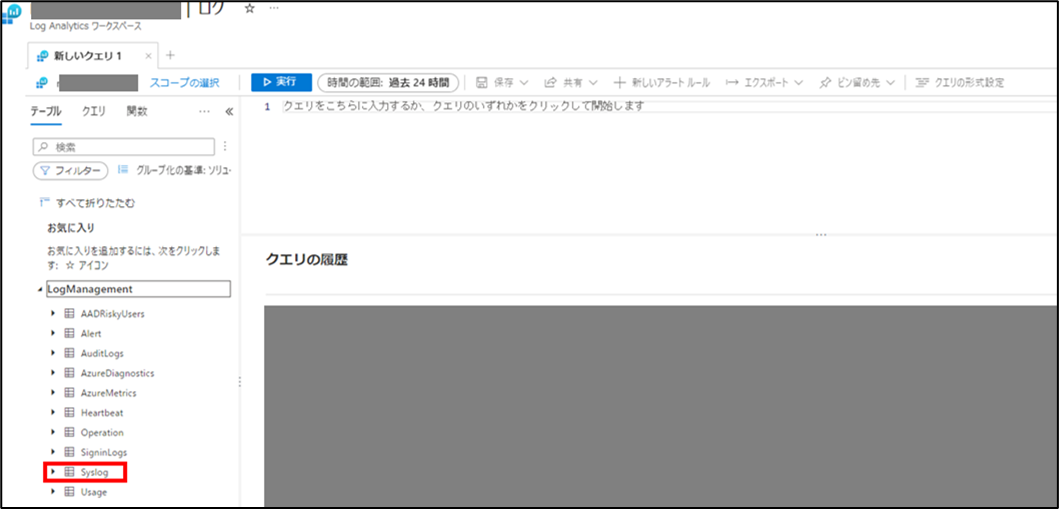

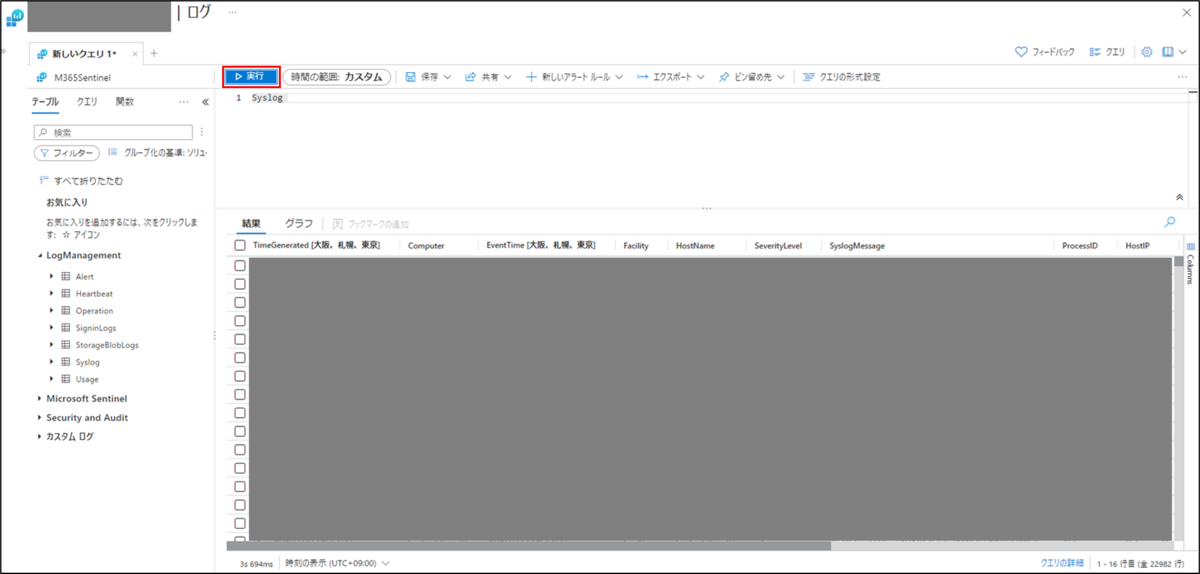

- 「テーブル」タブ内に存在する「Log Management」のプルダウンを開き「Syslog」をダブルクリックします。

- 実行を選択しログを確認します。

検索例

以下に Syslog 検索時に活用できるクエリの例を記載します。

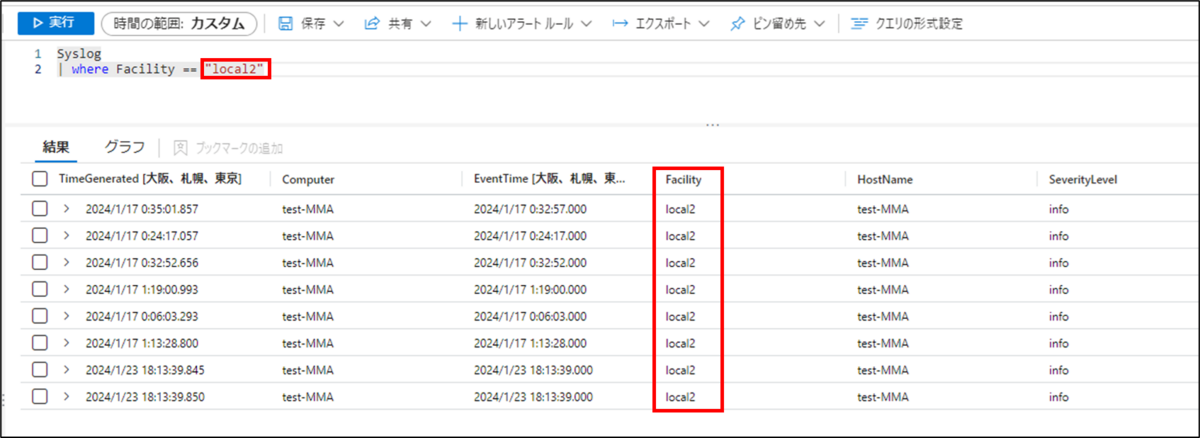

Syslogファシリティを指定して表示

次のクエリを実行します。(ファシリティ名は適宜変更してください)

Syslog

| where Facility == "ファシリティ名"

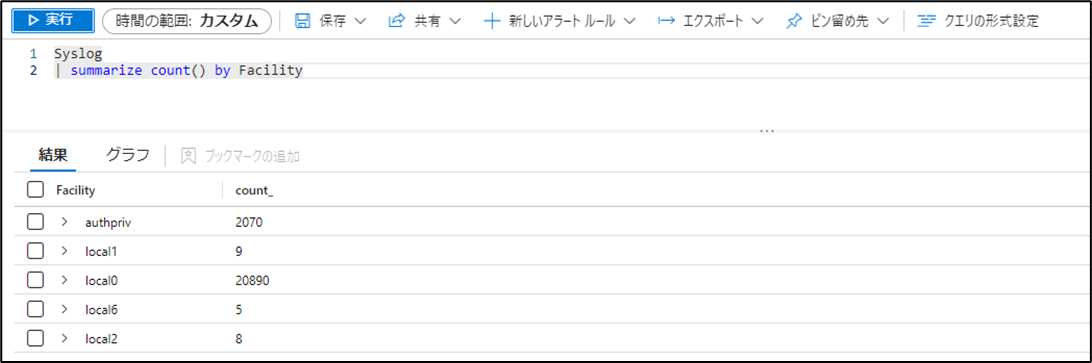

Syslogファシリティごとのログ件数

次のクエリを実行します。

Syslog

| summarize count() by Facility

最後に

今回は AMA を利用した Syslog の取得の流れをご紹介しました。

MMA と比較し、エージェントのデプロイからログ取得までの設定が容易になったと感じます。

今回はご一読くださりありがとうございました。

執筆担当者プロフィール

森田 侑紀仁(日本ビジネスシステムズ株式会社)

2020年度新卒入社。 主にMicrosoft Sentinel、Microsoft Defender for Endpointの設計・構築に携わっております。 趣味はドライブ・野球観戦(主に千葉ロッテ)です。

担当記事一覧