本記事では、Trend Micro Deep Security(以下、Deep Security) を導入する手順について紹介します。Deep Securityの導入は概要編と導入編の2部構成にしています。概要編では、Deep Securityの概要と構築前の事前確認まで記します。

Deep Security の概要

Deep Security とは

Trend Micro Deep Security は、サーバーセキュリティに必要な複数の機能を1つの保護モジュールに実装した総合サーバーセキュリティ対策製品です。

あらゆるセキュリティ課題を仮想/クラウド/物理環境にわたって解決します。

Deep Security の特徴

Deep Security の特徴は3つあります。

1つ目は、Agent 型(ホスト型)と Virtual Appliance 型(仮想アプライアンス型)の保護モジュールで物理サーバー、仮想環境、クラウド環境など環境に合った対策を提供します。保護モジュールは Deep Security Manager により、統一したセキュリティポリシーで管理されます。

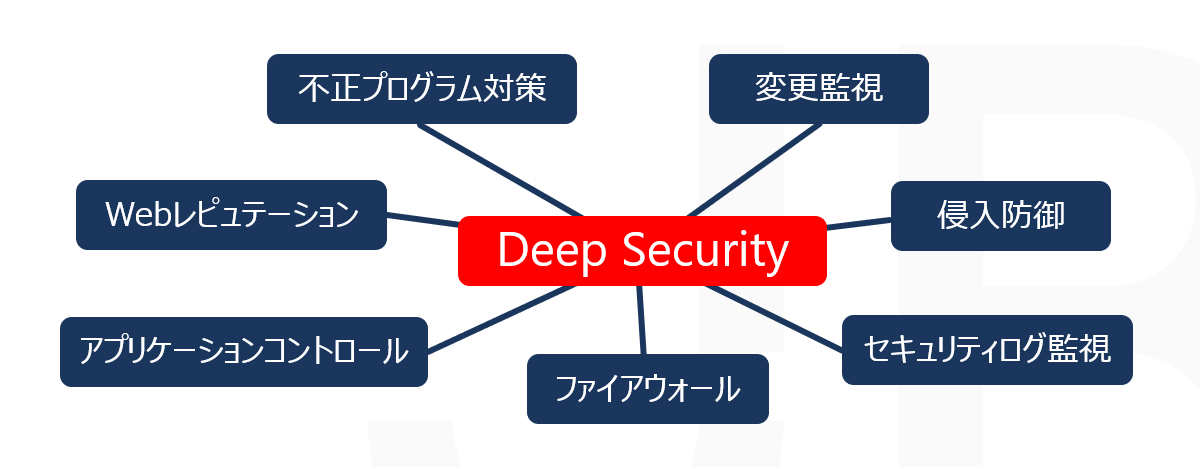

2つ目は、下記の7つのセキュリティ機能でサーバーを保護します。

- 不正プログラム対策

- Web レピュテーション

- ファイアウォール

- 変更監視

- アプリケーションコントロール

- 侵入防御

- セキュリティログ監視

※本記事では、各セキュリティ機能の設定方法や動作などの詳細は割愛します。

3つ目は、幅広いサーバー OSへの対応です。Deep Security Agent は、Windows、Linux、Solaris 等の主要なサーバー OSに対応します。Linux では、Redhat、SUSE、CentOS、Ubuntu、Amazon Linux と数種類のディストリビューションに対応します。それぞれの OS 上で稼働する100以上のアプリケーションの脆弱性にも対応します。

Deep Securityの主要コンポーネント

- Deep Security Agent (DSA)

OS にインストールするソフトウェア型の保護モジュールです。Windows、Linuxなどの主要 OS に対応します。7つの機能によるセキュリティ対策を実行します。

- Deep Security Virtual Appliance (DSVA)

各 ESXi 上にインストールする仮想アプライアンス型の保護モジュールです。ハイパーバイザーレベルでの通信やファイルの I/O をフックすることで、各仮想 OS にエージェント型セキュリティ対策製品をインストールすることなく、セキュリティ機能を提供します。

- Deep Security Manager (DSM)

Deep Security の保護モジュールの管理サーバーです。各保護モジュールの設定の配信、検出したイベント及びログを集中的に保存します。マネージャは冗長化することも可能です。マネージャがダウンした際に、各保護モジュールの機能自体は継続して動作します。

- Deep Security Relay (DSR)

トレンドマイクロのセキュリティセンターから送信されるセキュリティルール(ウイルス定義ファイルや脆弱性ルール)を、各保護モジュールに対して配信する専用サーバーです。小規模環境の場合は、Deep Seucrity Manager と同居した構成で運用可能です。大規模環境の場合は、複数の Relay サーバーを設置することによりサーバーの負荷を分散します。

導入環境の構成例

お客様環境での構成例

本記事および導入編では、実際のお客様環境の構成を基に導入方法を記します。

- vCenter Server 6.5U2

- VMware vSphere ESXi 6.5U2

- Deep Security 11.0

- Microsoft SQL Server 2014 (物理サーバー)

※データベースが環境に1台以上必要です。Deep Security Manager とデータベースが常に通信を行い、Deep Security のあらゆる動作を実現させます。

※今回はアップグレードの検証を行うために、あえてDeep Security 11.0の環境を構築します

- NSX-V 6.4.5 (評価版ライセンス)

※Guest Introspection および Deep Security Virtual Appliance の展開に必要です。

Guest Introspection (GI) は、Deep Security Virtual Appliance で不正プログラム対策および侵入防御機能を利用するために、ESXi サーバーへのインストールが必要です。

導入の流れ

Deep Security 環境導入の流れ

- 各ソフトウェアの入手

- データベース構築

- Deep Security Manager / Relay の構築

- Deep Security Agent の構築

- Deep Security Virtual Appliance の構築

※本記事および導入編では基盤となる ESXi や vCenter、NSX の導入は割愛します。

事前確認事項

ライセンスについて

Deep Security のライセンスは、Trend Micro の電子納品ウェブサイトまたはサポートサイトから、アクティベーションコードを入手します。検証で保護機能を使用したい場合は、1ヵ月間利用できる体験版も入手可能です。

NSX-V のライセンスは、種類により Deep Security Virtual Appliance にて使用できる機能に制限があります。Deep Security Virtual Appliance にて不正プログラム対策および変更監視の機能のみを利用する場合、評価版ライセンスでも可です。ネットワーク系機能はコンバインモード(Appliance と Agent の両方を使用する方法)を利用することで、Deep Security Agent にて賄うことが可能です。

互換性

Deep Security でサポートされる ESXi と NSX のバージョンの組み合わせは下記リンクをご参照ください。

VMware 製品同士の互換性は下記リンクをご参照ください。Deep Security Virtual Appliance の保護下にあり、Guest Introspection の機能を利用しているマシンの場合はVMware Tools と NSX の互換性も考慮が必要です。

Deep Security Agent / Deep Security Virtual Appliance による保護がサポートされる仮想マシンの OS(Deep Security 11.0の場合)は下記リンクをご参照ください。

その他の事前確認事項

その他の事前確認事項についてはリンクよりご参照ください。

- システム要件の確認

- 通信要件の確認(Deep Security 11.0の場合)

- リリースノートの確認

- サイジング(Deep Security 11.0の場合)

- 「最小ディスク容量」や「最小メモリ / RAM」の考え方について

- サポートする OS やデータベース

概要編は以上です。ご覧いただきありがとうございます。